Geçen hafta bilinen Roundcube Web Emniyetindeki kritik güvenlik açığı şimdi çevrimiçi olarak saldırıya uğruyor. Shadowserver Vakfı şu anda internette serbestçe erişilebilen on binlerce savunmasız yetkili görüyor. BT yöneticileri mevcut güncellemeleri hızlı bir şekilde indirmeli ve yüklemelidir.

Mastodon'da Shadowserver Foundation, binlerce savunmasız yuvarlak yayın sistemi hakkında bilgi sağlar. Hepsi, kimlik doğrulamalı kullanıcıların PHP nesnelerinin (CVE-2025-49113/euvd-205-16605, CVS, cvs, “program/sears/upload.php” de bir URL'nin “_from” parametresini ekleyebileceği ve yürütebileceği zayıf bir noktaya duyarlıdır. 9.9Risk “eleştirel“). İnternetteki güvenlik boşluğu kötüye kullanımı suçluları, ABD BT Güvenlik Otoritesi CISA bu nedenle bunu haftanın başında sömürülen zayıf noktaların kataloğuna dahil etti (bilinen sömürülen güvenlik açıkları kataloğu, kev).

Roundcube: İnternette on binlerce duyarlı sistem açık

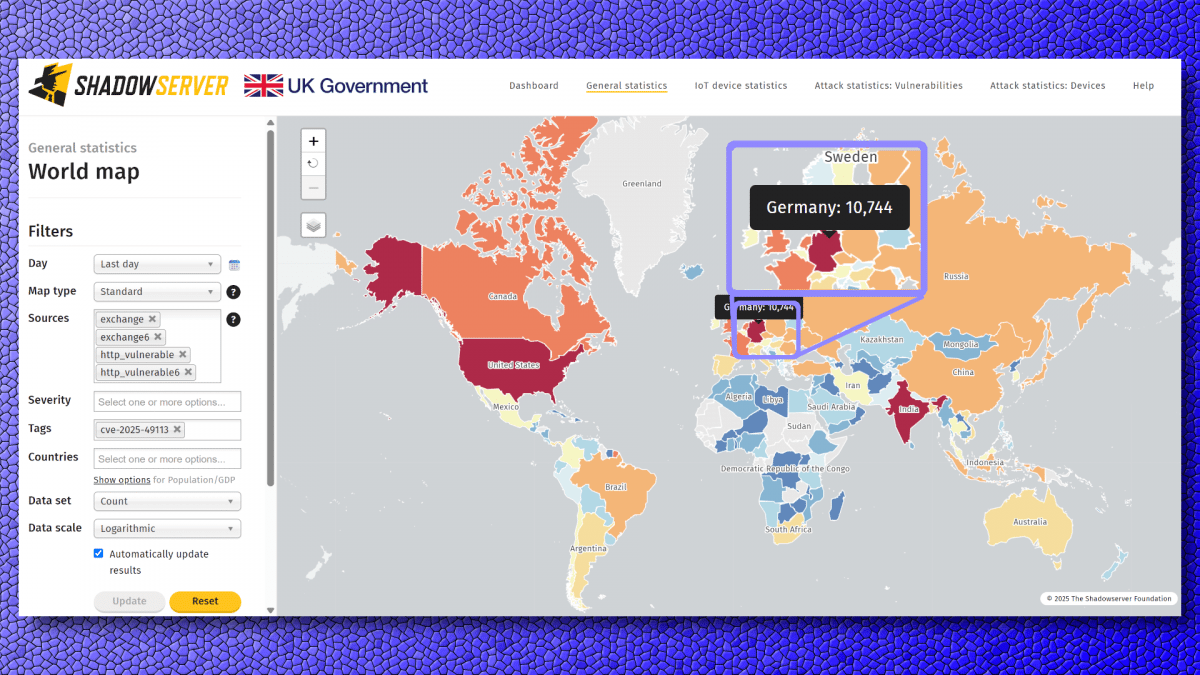

Genel olarak, Shadowserver Vakfı Çarşamba günü dünya çapında 66.801 Roundcube Webmail örnekleri gördü. Amerika Birleşik Devletleri'nde 15.000'den fazla sistem, Hindistan'da 12.000 ve üçüncü sırada Almanya 10.500'den fazla duyarlı sistemle takip ediyor. Toplamda, yaklaşık 18.000 sistem sayısı düştü ve haftanın Salı günü, dünya çapında internette zayıf noktaya sahip yaklaşık 85.000 sistem vardı.

Bu nedenle bazı yöneticiler görevlerini yerine getiriyor ve zaten savunmasız sistemleri biriktiriyorlar. BT yöneticileri şimdi güncellemeyi, Roundcube 1.5.10 ve 1.6.11 veya daha yeni veya daha yeni savunmasız sürümlerine acilen gerçekleştirmeli ve böylece saldırmadan önce ağ ortamlarını güvence altına almalıdır. Ne yazık ki, CISA ve Roundcube, yöneticilerin sistemlerinin zaten (başarılı bir şekilde) saldırı olup olmadığını kontrol edebilecekleri herhangi bir saldırı kanıtı (uzlaşma göstergeleri, IOCS) çağırmamaktadır.

(DMK)

Bir yanıt yazın