Kategori: 1104

-

Sohbet izleme: Teknoloji devleri, AB kurallarının sona ermesine rağmen taramaya devam etmek istiyor

Sohbet izleme: Teknoloji devleri, AB kurallarının sona ermesine rağmen taramaya devam etmek istiyor kapanış bildirimi Bu makale İngilizce olarak da mevcuttur. Teknik yardımla tercüme edildi ve yayınlanmadan önce editoryal olarak gözden geçirildi. Bir daha gösterme. Brüksel'de sohbetlerin gönüllü olarak izlenmesine ilişkin siyasi çekişme, geniş kapsamlı sonuçlarla geçici olarak sona erdi: bu hafta sonu itibarıyla AB'de…

-

Mütevelli heyetinin D-Trust sertifikalarını Paskalya Pazartesi gününe kadar değiştirmesi gerekiyor

kapanış bildirimi Bu makale İngilizce olarak da mevcuttur. Teknik yardımla tercüme edildi ve yayınlanmadan önce editoryal olarak gözden geçirildi. Bir daha gösterme. Bundesdruckerei'nin bir parçası olan D-Trust kayıt ofisi, 15 Mart 2025 ile 2 Nisan 2026 sabahı arasında verilen tüm TLS sertifikalarını hızla geri çekiyor. Federal mülkiyetli şirketin Kayıt Otoritesi, bunu web sitesinde bildiriyor. 6…

-

Bitcoin güvenliği: kuantum saldırısı beklenenden daha verimli

Bitcoin güvenliği: kuantum saldırısı beklenenden daha verimli kapanış bildirimi Bu makale İngilizce olarak da mevcuttur. Teknik yardımla tercüme edildi ve yayınlanmadan önce editoryal olarak gözden geçirildi. Bir daha gösterme. Duyurudan sonra devamını okuyun 1.200 hata düzeltmeli kübite (gerçek donanımda bu, 500.000 fiziksel kübitten daha azına karşılık gelir) ve 90 milyon hesaplama adımına sahip süper iletken…

-

Oyun üreticisi Hasbro: siber olaydan sonra kısıtlamalar

kapanış bildirimi Bu makale İngilizce olarak da mevcuttur. Teknik yardımla tercüme edildi ve yayınlanmadan önce editoryal olarak gözden geçirildi. Bir daha gösterme. Transformers ve Furbies gibi dünyaca ünlü oyuncakların üreticisi Hasbro, siber saldırıya kurban gitti. Ticari faaliyetler şu anda sınırlıdır. Duyurudan sonra devamını okuyun Hasbro Inc. bunu ABD Menkul Kıymetler ve Borsa Komisyonu'na (SEC) sunduğu…

-

Yorum 156: Veri koruması için Microsoft 365 uzun vadeli tercih edilir

C't veri koruma podcast'i Matter of Interpretation'ın 156. bölümünde, editör Holger Bleich ve Haberler yayıncılık avukatı Joerg Heidrich, veri koruma dünyasını eşi benzeri olmayan bir şekilde etkileyen bir konuyu ele alıyor: Microsoft 365. Konuk, Hannover'de BT hukuku ve veri koruma konusunda uzmanlaşmış avukat ve Hannover Uygulamalı Bilimler Üniversitesi'nde öğretim görevlisi olan lexICT GmbH'nin genel müdürü…

-

Google Drive: Fidye Yazılımı Tespiti ve Dosya Kurtarma

kapanış bildirimi Bu makale İngilizce olarak da mevcuttur. Teknik yardımla tercüme edildi ve yayınlanmadan önce editoryal olarak gözden geçirildi. Bir daha gösterme. Google, Google Drive için geniş çapta iki yeni güvenlik özelliği yayınladı: fidye yazılımı tespiti ve toplu dosya kurtarma. Eylül 2025'te başlayan beta aşamasından sonra her iki özellik de artık kullanıma sunuldu. Duyurudan sonra…

-

Avrupa Komisyonu üst düzey yetkililerin raporlama ekipleri kullanmasını yasakladı

kapanış bildirimi Bu makale İngilizce olarak da mevcuttur. Teknik yardımla tercüme edildi ve yayınlanmadan önce editoryal olarak gözden geçirildi. Bir daha gösterme. Avrupa Komisyonu dijital casusluğa karşı daha sert önlemler alıyor. En üst düzey yetkililerine, iç iletişim için merkezi bir sinyal grubunu derhal dağıtmalarını emretti. Politico'ya göre bu tedbir esas olarak daire başkanlarını ve onların…

-

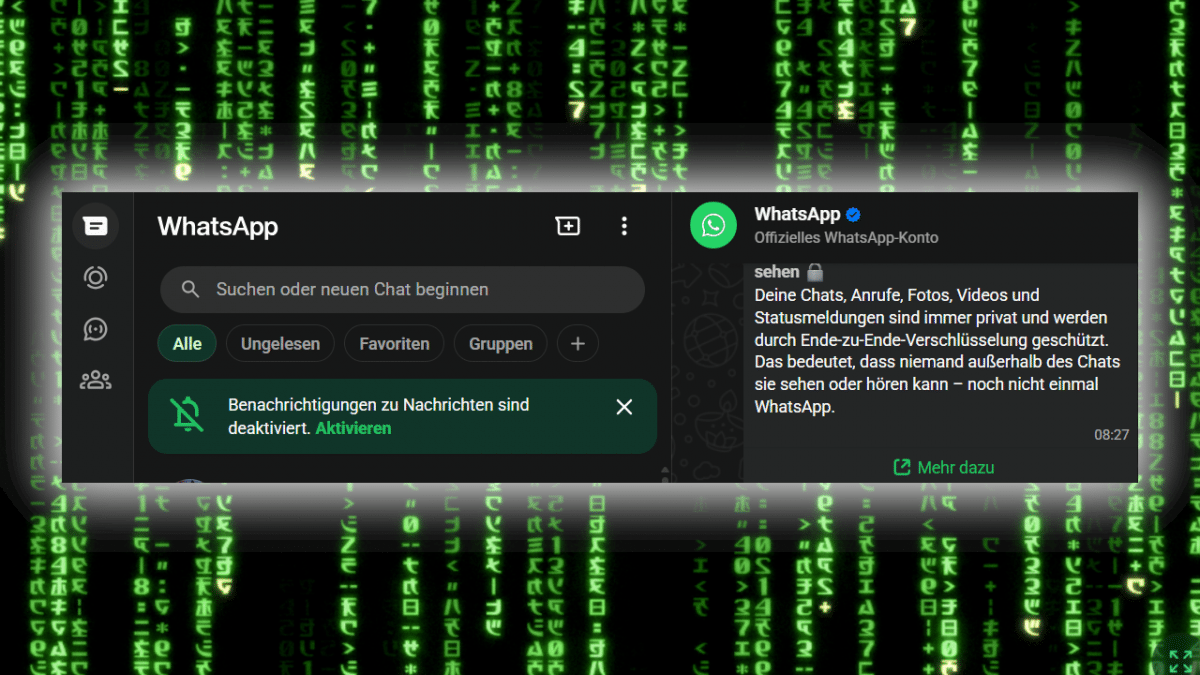

WhatsApp kötü amaçlı yazılım kampanyası arka kapıyı yüklüyor | merhaba çevrimiçi

kapanış bildirimi Bu makale İngilizce olarak da mevcuttur. Teknik yardımla tercüme edildi ve yayınlanmadan önce editoryal olarak gözden geçirildi. Bir daha gösterme. Microsoft, saldırganların WhatsApp mesajlarında Visual Basic Komut Dosyası (VBS) dosyaları gönderdiği bir kötü amaçlı yazılım kampanyası gözlemledi. Kurbanların bunu gerçekleştirmesi durumunda çok katmanlı bir enfeksiyon zinciri tetikleniyor ve bunun sonucunda saldırganlar uzaktan erişim…

-

BSI, IT-Grundschutz++ için ilk yönergeleri yayınladı

kapanış bildirimi Bu makale İngilizce olarak da mevcuttur. Teknik yardımla tercüme edildi ve yayınlanmadan önce editoryal olarak gözden geçirildi. Bir daha gösterme. Federal Bilgi Güvenliği Dairesi (BSI), IT-Grundschutz++ metodolojisine ilişkin yönergelerinin ilk versiyonunu yayınladı. İlgili katalog 1 Ocak 2026'da yayınlandı. Bu şekilde BSI, tüm önemli ve özellikle önemli kuruluşlar için zorunlu olan yeni bir “son…

-

“Password” 54. Bölüm: Eski hatalar, yeni saldırılar ve gelecekteki PKI

GrapheneOS'ta nadiren bir podcast bölümü önceki bölüm kadar geri bildirim üretir. Sunucular, önceki bölümlerde tartışılan konularla ilgili bazı güncellemelerin yanı sıra, paylaşmaktan mutluluk duyacakları çeşitli ipuçları, bağlantılar ve referanslar aldılar. Bölümün geri kalanında eski ve yeni hatalar ve Google'ın “Post Quantum” dünyası için çeşitli planları ele alınıyor. Duyurudan sonra devamını okuyun Sylvester çok eski bir…