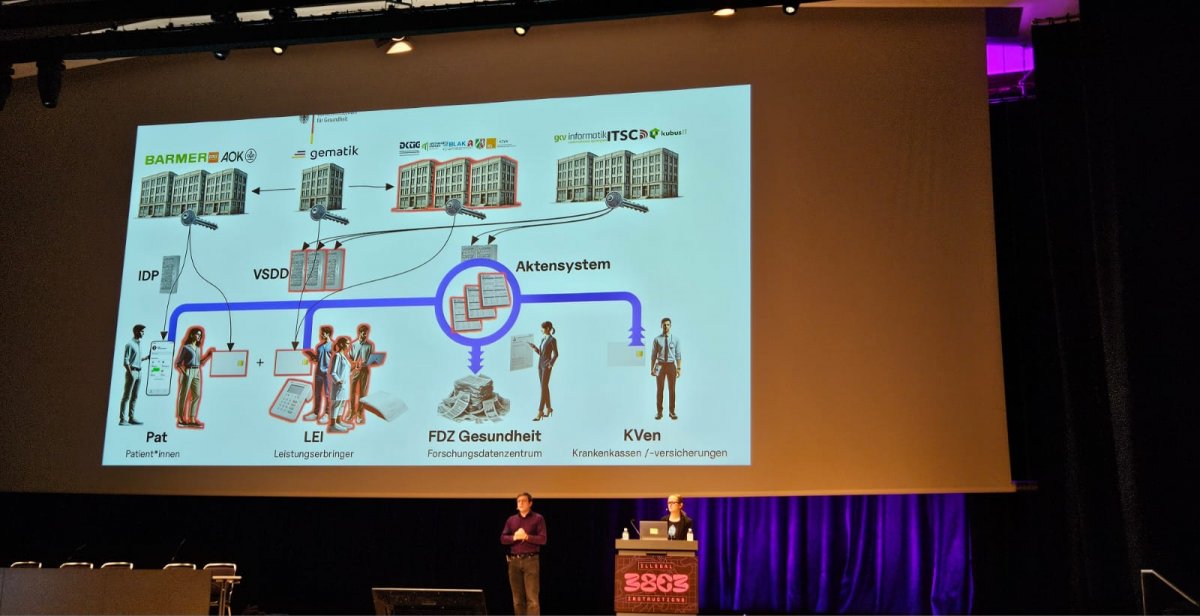

Yıllardır elektronik hasta kaydında (ePA) güvenlik eksiklikleri mevcut; güvenlik uzmanları açık bulmaya devam ediyor. Artık itiraz etmeyen herkese otomatik olarak gelen ePA da var. Sorumlular her zaman ePA'nın kesinlikle güvenli olduğunu vurguluyor. Ancak “herkes için ePA” bu sözünü tutamaz. Martin Tschirsich ve Bianca Kastl bunu, Hamburg'daki 38. Kaos İletişim Kongresi'nde, dış faillerin yararlanabileceği bir dizi basit güvenlik açıklarını kullanarak gösterdiler. “Herkes için ePA”ya kolayca erişmeyi başardılar. Bu, diğer şeylerin yanı sıra, spesifikasyonlardaki eksiklikler nedeniyle mümkün olmuştur. Bu, herhangi bir sigortalının dosyaları için elektronik sağlık kartını takmadan erişim belirteçleri oluşturabilecekleri anlamına geliyordu.

Reklamcılık

Güvenlik açıkları yıllardır biliniyor

Sağlık kartlarının kontrolsüz verilmesi “daimi bir sorun” ve merkezi bir noktadır. Araştırmacılar, sağlık sigortası şirketlerini basit telefon görüşmeleri yaparak başkalarının adına elektronik sağlık kartları sipariş edebildiler. Bu saldırılar için gereken süre şaşırtıcı derecede kısa: üçüncü taraf sağlık kartı siparişi 10 ila 20 dakika içinde gerçekleştirilebiliyor. Bir muayenehaneye erişim birkaç saatten birkaç güne kadar sürebilmektedir. Bunun nedeni, düzenleme süreçlerindeki, başvuru portallarındaki ve kimlik kartlarının “pratikte” işlenmesindeki eksikliklerdir.

Çipli kartlarda saklanan kriptografik kimlikler, elektronik hasta kayıtlarına erişimin güvenliğini sağlamayı amaçlamaktadır. “Ancak bunlar kartın gerçekliğini kanıtlamak için kullanılmıyor. Bu, herhangi bir kartın varlığının sahte olabileceği anlamına geliyor,” diye açıklıyor Tschirsich çevrimiçi olarak.

PIN olmadan ePA 3.0'a erişim

Elektronik hasta dosyasının yeni versiyonu artık uygulamada erişim için bir PIN gerektirmediğinden, versiyon 3.0'dan itibaren ilgili hasta dosyasına erişim için artık böyle bir kartın fiziksel olarak bulundurulmasına gerek yoktur. Tschirsich ve Kastl'a göre bu çeşitli güvenlik açıklarının birleşimi, 70 milyon hasta dosyasının tamamına erişim sağlıyor. Özellikle kritik olan, bu güvenlik açıklarının çoğunun yıllardır biliniyor olmasıdır. Tschirsich, 36C3'te André Zilch'in ayrıca muayenehane kimliği (SMC-B) de dahil olmak üzere elektronik sağlık uzmanı kimlik kartları almanın ne kadar kolay olduğunu gösterdiğini söyledi.

Tschirsich ve Kastl, SQL enjeksiyonunu kullanarak kart veren kuruluşların portallarına saldırılar gerçekleştirmeyi başardı. Bu, seri ilanlardan kullanılmış kart terminallerinin satın alınmasıyla, hatta bazen talep üzerine SMC-B ile sağlandı. Bu, üyelik numaralarının istenildiği gibi değiştirilebileceği ve yinelenebileceği anlamına geliyordu. Ayrıca sahte BT desteği yoluyla sistemlere erişmeyi de başardılar. Güvenliği ihlal edilmiş tek bir muayenehane erişimi, yaklaşık 1.000 ila 1.500 hasta dosyasına erişim sağlar. Elektronik sağlık kaydının son versiyonunda bu temel güvenlik sorunlarının hala mevcut olması, sistemin geliştirme ve güvenlik sürecindeki temel sorunları vurgulamaktadır.

Risklerin şeffaf bir şekilde iletilmesi gerekiyor

Bu nedenle uzmanlar, güvenlik risklerinin bağımsız ve güvenilir bir şekilde değerlendirilmesi ve risklerin etkilenenlere şeffaf bir şekilde iletilmesi çağrısında bulunuyor. Sigortalılar bugüne kadar elektronik hasta dosyalarının taşıdığı riskler konusunda yeterince bilgilendirilmemiştir. Tschirsich ve Kastl'a göre “yaşam boyu ePA”nın tüm yaşam döngüsü boyunca açık bir geliştirme süreci de gereklidir. Kastl'ın bakış açısına göre, “kamu altyapısı olarak da duyarlı bir şekilde işlev gören” mantıklı, dijital ve hükümet çözümlerine ihtiyaç var, diyor Kastl. Bunu başarmak için herkesin bir araya gelmesi gerekecek çünkü kimse Doctolib'den ePA istemiyor.

Bu arada Gematik, güvenlik eksikliklerine değinerek, bahsedilen saldırılardan birinin “gerçekte pratikte uygulanmasını” “pek olası değil” olarak nitelendirdi. Veri Koruma ve Bilgi Edinme Özgürlüğünden sorumlu eski Federal Komiser Ulrich Kelber de Gematik'in tepkisine yanıt olarak Mastodon hakkında konuştu.

Güvenlik araştırmacıları ePA'nın zaten güvenlik eksiklikleri olduğunu zaten gösterdi. Ayrıca ePA'lara erişim “doktor tedavisi kapsamı dışında da, […] Kelber, “Sistem mimarisi nedeniyle bu mümkün olamaz ve bu nedenle bir tasarım hatasıdır” diyor. Kastl ayrıca güvenlik eksikliklerinin gerçekçi olmadığını ancak kanıtlandığına dikkat çekiyor. Tschirsich, Gematik'in tavır almasındaki eksikliklerden sadece biri olmasının da utanç verici olduğunu düşünüyor.

Gematik güvenlik yetkilileriyle temas halinde

Gematik aynı zamanda “Federal Bilgi Güvenliği Dairesi (BSI) gibi sorumlu güvenlik otoriteleri ile yoğun temas halinde olduğunu” belirtiyor. Saldırı senaryolarının önlenmesine yönelik teknik çözümler halihazırda tasarlandı ve uygulamaya başlandı. Elektronik ePA başlangıçta yalnızca model bölgelerdeki hizmet sağlayıcılarla başlayacağından, tüm sigortalı kişilerin hasta dosyaları ülke çapında “iyi korunmaktadır”.

Güncelleme

20:44

Saat

Gematik'ten açıklama ve eski BfDI'dan alıntı ve Doctolib ile ilgili bilgiler eklendi.

(mack)

Bir yanıt yazın